Сканирование IPTV¶

Введение¶

Зонд может сканировать сетевые интерфейсы на наличие трафика или наличие анонсов потоков по протоколу SAP (Session Announcement Protocol). Сканирование интерфейса возможно для перехвата любых потоков на основе протокола UDP или RTP-сессии. Обнаруженные потоки можно поставить на анализ как обычную задачу либо запустить в режиме сниффинга. Для успешного запуска в режиме «обычной задачи» поток должен представлять собой MPEG-TS, передающийся через UDP/RTP. В режиме сниффера зонд собирает ограниченное число параметров (битрейт, отсутствие сигнала, адрес и MAC источника, IAT и иные Ethernet параметры). Однако если зонду удается детектировать MPEG-TS в захватываемом потоке, он автоматически начнет полноценный анализ потока, оставаясь при этом в режиме сниффинга.

Ниже описаны возможные случаи использования снифферного режима анализа:

Анализ юникаст-вещания, не предназначенного для машины, на которой запущен зонд;

Анализ юникаст-вещания, предназначенного для машины, на которой запущен зонд, так чтобы не был нарушен приём этих данных другой программой;

Анализ мультикаст-вещания без вмешательства в работу сети (преимущественно без отправки IGMP пакетов в сеть);

Если, по каким-то причинам, не хочется менять настройки сетевой подсистемы в ОС, где работает зонд. Например когда для приема пакетов обычным способом потребуется: отключение брандмауэра или rp_filter-а, добавление vlan-интерфейсов или внесение изменений в таблицу маршрутизации.

Использование¶

Чтобы открыть окно сканирования, нажмите на кнопку Сканировать IPTV.

Опция Сниффер позволяет перехватывать пакеты, приходящие в выбранный интерфейс. Для успешного перехвата необходимо:

Организовать прием пакетов в выбранный интерфейс. Необходимо убедиться, что хост является адресатом юникаст- или мультикаст-рассылки. Либо настроить маршрутизатор на принудительное перенаправление пакетов в сканируемый порт (зеркалирование трафика (SPAN));

Разрешить зонду доступ к библиотеке захвата пакетов:

Windows: установить библиотеку захвата пакетов Npcap на компьютере, с которого запускается зонд. При установке библиотеки необходимо выбрать опции WinPcap API-compatible Mode и Support Loopback Traffic;

Linux: запустить зонд с правами суперпользователя

sudo ./streamMonitor.

Настройка Порог битрейта устанавливает минимальное значение битрейта потока при сканировании. Если битрейт найденного потока выше указанного значения, такой поток появляется в списке кандидатов.

Если опция SAP-анонсы включена, то во время сканирования также будет проверяться и наличие анонсов потоков по протоколу Session Announcement Protocol.

Зонд проверяет анонсы на следующих адресах: 224.2.127.255, 239.16.33.255, 224.0.0.255:9875, 239.255.255.255:9875, 239.195.255.255:9875, 224.2.127.254:9875.

При сканировании анонсов появляется возможность получить имя потока, которое будет использовано в качестве названия задачи мониторинга.

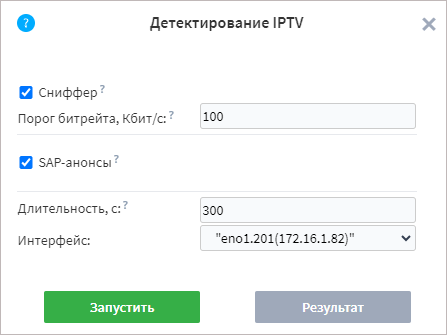

Для начала сканирования нужно указать/выбрать следующие параметры:

Длительность — время сканирования выбранного интерфейса. Максимальная длительность сканирования — 900 секунд.

Интерфейс — один или несколько физических или виртуальных интерфейсов, которые зонд обнаружил в операционной системе.

Как только все параметры заданы, нажмите на кнопку Запустить — начнется процесс сканирования интерфейсов и откроется окно с результатами.

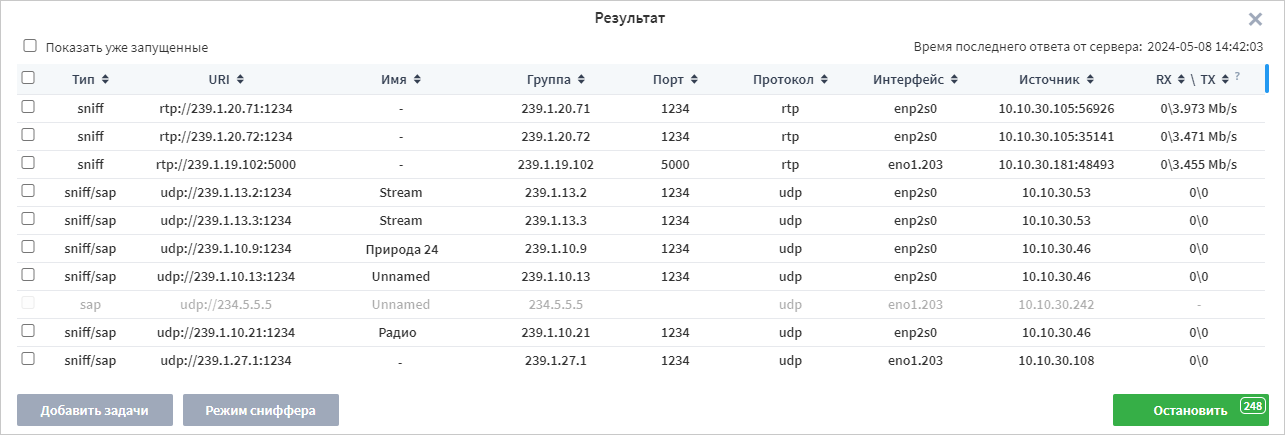

Список будет пополняться кандидатами в режиме реального времени. В правой части окна отображается время последнего ответа от сервера, что позволяет отслеживать как процесс сканирования, так и актуальность данных. Таблица с результатами содержит следующие поля:

Тип — способ сканирования. Может быть указано sap, sniff или sap/sniff. Последний вариант указывается в случае, если были обнаружены sap- и sniff-кандидаты с одинаковым адресом.

URI — адрес обнаруженного потока.

Имя — имя канала (если присутствует).

Группа — IP-адрес мультикаст-группы.

Порт — номер порта, который используется для вещания.

Протокол — тип протокола. Может быть указано UDP или RTP.

Интерфейс — название или адрес интерфейса, на котором был обнаружен поток.

Источник — адрес источника вещания.

RXTX — скорость приема и передачи данных. Значения полей измеряются относительно источника сигнала, а не относительно сетевой карты машины, на которой запущен зонд.

Можно растянуть таблицу с результатами сканирования, чтобы увеличить количество одновременно отображаемых потоков.

Если во время сканирования обнаруживаются потоки, которые уже анализируются зондом, то они будут выделены желтым цветом. Чтобы исключить такие потоки, снимите галочку Показывать уже запущенные. При обнаружении нужного кандидата можно прервать поиск, нажав кнопку Остановить (процесс остановки может занимать несколько секунд). На кнопке Остановить отображается счетчик обратного времени до автоматического завершения процесса сканирования.

После завершения сканирования обнаруженные потоки можно добавить как новые задачи анализа или запустить их в режиме сниффинга.

Чтобы запустить задачи анализа, отметьте одну или несколько задач и нажмите на кнопку Добавить задачи. Нельзя выбрать потоки, которые окрашены в серый цвет, так как у таких потоков не хватает данных для начала анализа. В окне добавления задачи укажите нужные настройки и запустите анализ. При выборе нескольких потоков с разными интерфейсами, для каждой задачи будет применен свой интерфейс. Подробно процесс создания задач описан в разделе Добавление новых задач.

При необходимости обнаруженные потоки можно запустить в Режиме сниффера. После запуска задачи в снифферном режиме зонд пытается определить тип данных в потоке. Если обнаруживается TS-поток, на странице задачи будут отображаться графики скорость скачивания и битрейты PID.

Предупреждение

Запуск задачи по SAP в режиме сниффера приведёт к Ошибке источника (Нет сигнала), если в сети настроено отслеживание сетевого трафика (IGMP snooping), так как зонд в режиме сниффера не будет выполнять подписку на мультикаст.